Bilgi teknolojisi (BT) altyapısı, kurumsal BT ortamlarını işletmek ve yönetmek için gereken bileşenlerden oluşur. BT altyapısını oluşturan bileşenler donanım, yazılım ve ağ olarak kategorize edilir. Bu bileşenler bir bulut bilişim sistemi içinde veya bir kuruluşun kendi tesislerinde bulunabilir. Altyapı bileşenleri çeşitli şekillerde dağıtılabilir, organize edilebilir ve devreye alınabilir.

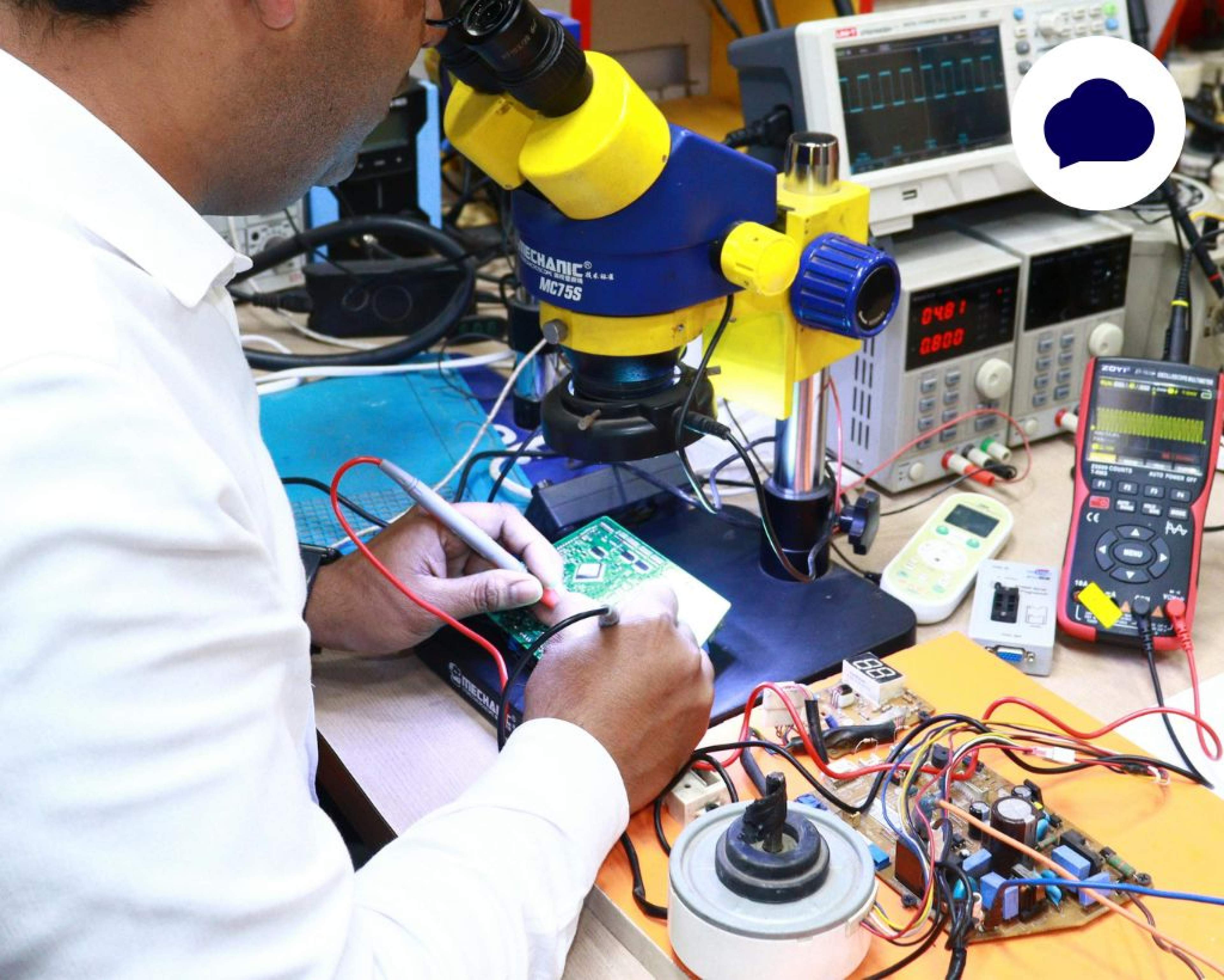

Donanım: BT hizmetlerini sunmak için gereken fiziksel BT altyapısını ifade eder. Bu kategori veri merkezleri, sunucular, ağ hub'ları, yönlendiriciler, bilgisayarlar (dizüstü bilgisayarlar, tabletler, mobil cihazlar ve diğer "ağ uç noktaları" dahil) içerir.

Yazılım: BT yazılımı ve donanımı birlikte çalışır. Donanım, altyapıyı oluşturan makineleri ifade ederken, yazılım uygulamaları donanımınızın istediğiniz işleri yapabilmesi için arayüz ve talimatlar sağlar.

Ağ: Ağ, iş makineleri arasında bağlantılar sağlayarak internet erişimi, entegre güvenlik izleme, yapılandırma yönetimi, cihaz erişim yönetimi ve diğer amaçlar ve hizmetler gibi kritik işlevleri mümkün kılar.

BT Altyapı Güvenliği Nedir?

İş yerinde, çalışanların akıllı telefonlar, tabletler ve dizüstü bilgisayarlar gibi kişisel cihazlarını iş için kullanma eğilimi artmaktadır. Bu eğilim, çalışanların kurumsal ağa her yerden, her zaman bağlanabilmesini kolaylaştırır. Bu, ağ üzerindeki bağlı cihazların sayısını kaçınılmaz olarak artırır. Kurumsal BT altyapılarının karmaşıklığı, bağlı cihazların artan sayısı ve verilere erişimin kolaylığı, veri güvenliği konusunda endişeleri artırır. BT altyapı güvenliği, iş süreçlerini destekleyen BT teknoloji varlıklarını korumak için kullanılan toplu eylemleri, araçları ve yöntemleri tanımlamak için kullanılan geniş bir terimdir. BT altyapı güvenliği, yetkisiz erişimi, hırsızlığı, silmeyi ve veri değişikliğini önlemek için koruyucu çözümler kurarak geliştirilebilir. Teknoloji altyapısı birçok şekilde tehdit edilebilir:

- Saldırganlar, e-posta, web siteleri, uzaktan erişim gibi kamu hizmetlerindeki güvenlik açıklarından yararlanabilir.

- Saldırganlar, yetersiz Wifi güvenliği veya çalışanlardan hassas veriler elde ederek dahili erişim sağlayabilir.

- Yetkili kullanıcılar, altyapıya istemeden veya kasıtlı olarak zarar verebilir.

- Fidye yazılımları ve kötü amaçlı yazılımlar güvenlik açıklarından yararlanabilir.

- Yedekleme eksikliği veya yetersiz yedekleme.

- Güncel olmayan teknoloji nedeniyle hizmet kesintileri.

Altyapı yazılımının güvenliği nasıl sağlanır?

BT altyapısı için iyi bir güvenlik stratejisi oluşturmak sürekli ilerleme ve çaba gerektirir. Fiziksel ve sanal koruma modlarını içeren birçok BT altyapı güvenliği türü vardır.

Antivirüs: Kötü amaçlı yazılım tehditleriyle mücadele ihtiyacı, tüm bir antivirüs endüstrisinin ortaya çıkmasına yol açmıştır. Antivirüs sistemleri, kötü amaçlı yazılımları izlemek, tanımlamak ve kaldırmak için tasarlanmıştır. Daha gelişmiş antivirüs çözümleri, ağ casus yazılımları, URL tehditleri, spam, kimlik avı gibi çeşitli diğer tehditlere karşı koruma sağlayabilir.

Güvenlik Duvarları: Bir güvenlik duvarı, kurumsal bir ağda birçok işlevi yerine getirebilir. Yetkisiz çevrimiçi erişime karşı ilk savunma hattı olarak hareket eder. Ağı izler ve ağ içindeki veri trafiğini kontrol eder. Ayrıca, güvenli uzaktan erişim veya veri transferleri sağlamak için bir yönlendiricide kullanılabilir.

Sanal Özel Ağlar (VPN'ler): VPN'ler, kurumsal verileri korumanın ve bu verilere kullanıcı erişimini yönetmenin bir yoludur. VPN, ağ uç noktaları arasındaki bağlantıyı ve veri transferini şifreleme yoluyla güvence altına almak için kullanılır. Okunabilir verileri alır ve saldırganlara veya veriyi ele geçiren herhangi birine rastgele görünmesini sağlar. Bu şekilde, şifreleme bir "gizli kod" gibi işlev görür.

Saldırı Tespit Sistemleri (IDS) ve Saldırı Önleme Sistemleri (IPS): Bir Saldırı Tespit Sistemi (IDS), bir ağda çevrimiçi tehditleri veya politika ihlallerini izleyen bir cihaz veya yazılımdır. Faaliyetler ve ihlaller genellikle merkezi olarak güvenlik ve olay yönetimi yazılımı tarafından saklanır. Saldırı Önleme Sistemleri (IPS) olarak bilinen IDS'nin bir alt kümesi, saldırıları tespit ettikten sonra otomatik olarak eylemler başlatabilir.

BT altyapı güvenliği, şirketleri çevrimiçi tehditlere karşı korumak için çok önemlidir. Bir şirketin BT altyapısına yapılan başarılı saldırılar, işletmenin itibarını zedeleyebilir ve operasyonlarını tehlikeye atabilir. Altyapı güvenliği araçları ve yöntemleri, işletmelerin BT altyapılarının veri hırsızlığı ve sabotaj kurbanı olma riskini azaltmasına yardımcı olur.