إيقاف التهديدات قبل أن الوصول إلى عملك.

الأمان ليس عقبة — إنه ميزتك التنافسية. جدار الحماية، VPN، النسخ الاحتياطي التلقائي، واختبار الاختراق الكامل لتأمين بنيتك التحتية للمستقبل.

موثوق به من قبل الفرق الأكثر ابتكارًا في العالم

مخاطر الأمان

تحدث معظم الاختراقات للشركات التي كانت تعتقد أنها "آمنة بما فيه الكفاية".

ثلاثة تهديدات تعرض بنيتك التحتية بهدوء في الوقت الحالي.

حركة المرور غير المصفاة = باب مفتوح

المشكلة

بدون جدار حماية مخصص، كل منفذ مفتوح هو دعوة. تقوم الروبوتات بمسح نطاق IP الخاص بك على مدار الساعة — وفي النهاية تجد شيئًا.

إصلاحنا

جدار الحماية المُعد بشكل صحيح يحجب 90-99% من الهجمات قبل أن تصل إلى خوادمك. مجموعة قواعد واحدة، وراحة بال تامة.

الوصول عن بُعد بدون VPN = سرقة بيانات الاعتماد

المشكلة

يعد تعريض RDP وSSH للإنترنت المدخل الأول لبرامج الفدية. كلمة مرور مسربة واحدة ويمكن أن يتعرض البنية التحتية بأكملها للخطر.

إصلاحنا

تعني مصادقة VPN أن المستخدمين والأجهزة الموثوق بها فقط يمكنهم الوصول إلى مواردك الداخلية — مما يجعل المنافذ المكشوفة غير مرئية للمهاجمين.

لا نسخ احتياطية = فقدان دائم

المشكلة

برامج الفدية تقوم بتشفير بياناتك وتطالب بالدفع. بدون نسخ احتياطية مجربة، إما أن تدفع أو تخسر كل شيء. تكتشف معظم الشركات ذلك بعد فوات الأوان.

إصلاحنا

النسخ الاحتياطي الآلي إلى تخزين CAS. مُرقم بالإصدارات، مشفر، وقابل للاستعادة في دقائق — وليس أيام.

أساس الأمان الخاص بك

ثلاث طبقات كل احتياجات البنية التحتية.

حظر 99% من الهجمات عند البوابة

جدار حماية مخصص يوقف حركة المرور غير المصرح بها قبل أن تصل إلى خوادمك. يتضمن إدارة SSL، قيود جغرافية، ومراقبة حركة المرور.

اجعل شبكتك غير مرئية

إخفاء مصادقة VPN لمواردك الداخلية عن الإنترنت العام. فقط المستخدمون والأجهزة الموثوق بها يمكنهم الدخول — بينما لا يرى الآخرون شيئًا.

استعد في دقائق، وليس أسابيع

النسخ الاحتياطية المؤتمتة إلى CAS تعني أنه يمكنك استعادة أي خادم، أي تكوين، أي ملف — حتى بعد هجوم فدية.

مشروع

تقييم الأمان.

بالنسبة للمنظمات ذات الأنظمة البيئية لتكنولوجيا المعلومات المعقدة، نقدم اختبارات اختراق صارمة. عملية استراتيجية من 3 خطوات مصممة للمرونة السنوية أو الفصلية.

صندوق أبيض

شفافية كاملة. يقوم مختبرونا بتحليل الهياكل الداخلية، والكود المصدري، والهندسة المعمارية لمحاكاة التهديدات الداخلية وكشف الثغرات المنطقية العميقة الجذور.

صندوق رمادي

النهج المتوازن. يعمل المختبرون بمعرفة جزئية ووثائق محدودة، مما يجمع بين النظرة الخارجية والرؤى التقنية.

الصندوق الأسود

محاكاة خارجية حقيقية. لا معرفة مسبقة بالأنظمة أو الشفرات. نهاجم من الخارج لتحديد ما هو مرئي وقابل للاستغلال من قبل المخترقين.

مجموعة الأمن السيبراني

نشر أدوات الأمان فورًا

منتجات الأمن السيبراني الاحترافية من سوقنا. انشرها في دقائق، راقبها في الوقت الفعلي، ووسع نطاق حمايتك مع نموك.

كيف يعمل

بنية تحتية مؤمنة بالكامل في ثلاث خطوات.

لا حاجة لفريق أمني مخصص. اتبع هذا التسلسل ونم بشكل أفضل الليلة.

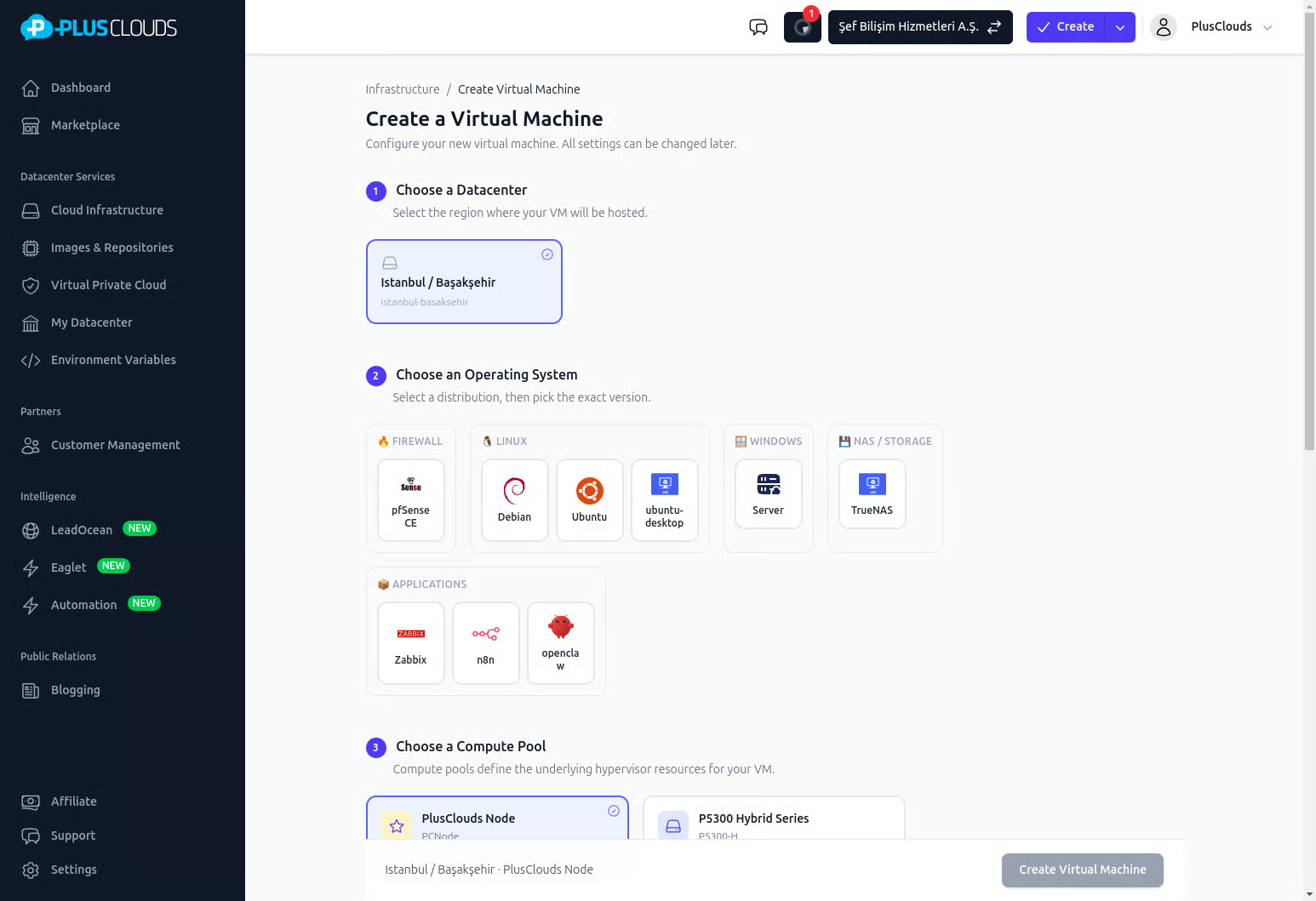

أنشئ مركز البيانات الافتراضي وجدار الحماية الخاص بك

بنقرة واحدة، يتم إنشاء شبكة خاصة معزولة بجدار حماية مخصص. تكون خوادمك غير مرئية للإنترنت العام منذ اليوم الأول.

انشر ووصّل مواردك

أضف الخوادم وقواعد البيانات والتطبيقات داخل شبكتك المؤمنة. قم بتكوين الوصول عبر VPN لفريقك — تتطلب الاتصالات الخارجية المصادقة.

أتمت النسخ الاحتياطي وتشغيل فحوصات الأمان

جدول النسخ الاحتياطية التلقائية إلى CAS واشترك في اختبارات الاختراق الشهرية. يتحسن موقفك الأمني باستمرار، دون أي جهد يدوي.

هل تحتاج إلى بنية أمنية مخصصة؟

متطلبات الامتثال المعقدة، اختبار الاختراق للمؤسسات، أو تدقيق أمني كامل؟ لنقم بجدولة مكالمة لمدة 20 دقيقة ونصمم طبقة الحماية الخاصة بك.

الأسئلة الشائعة حول أمان PlusClouds

ما زالت لديك أسئلة؟

لإجراء عمليات الشراء والحصول على معلومات مفصلة، قم بجدولة اجتماع — أو تواصل معنا مباشرة:

ابدأ مجانًا

انشر أول خادم سحابي لك في دقائق. لا يتطلب بطاقة ائتمان للاستكشاف.